Alles, was du über Cloud-Computing wissen musst.

Bevor es das Internet gab, führte dein Computer alle Rechenaufgaben lokal durch. Die CPU und der Speicher deines Computers (usw.) wurden verwendet, um Informationen zu verarbeiten, die auch lokal gespeichert waren (zum Beispiel auf deiner Festplatte).

„Die Cloud“ hingegen bezieht sich auf Computer (bekannt als Cloud-Server), auf die du über das Internet zugreifen und die Software ausführen oder Daten für dich remote speichern können. Diese Cloud-Server, die sich typischerweise in Einrichtungen namens Datenzentren befinden, führen Aufgaben aus, die dein Computer traditionell lokal erledigt hat.

In vielerlei Hinsicht ist „die Cloud“ nur ein Synonym für „das Internet“, und der Begriff stammt eigentlich davon ab, wie das Internet oft in Infografiken dargestellt wird.

Persönliches vs. geschäftliches Cloud-Computing

Obwohl es sich im Grunde um dasselbe handelt, ist die Art und Weise, wie Unternehmen Cloud-Computing nutzen, sehr unterschiedlich von der Nutzung der Cloud durch Einzelpersonen. Persönliche Nutzungsmöglichkeiten der Cloud umfassen:

- E-Mail-Dienste

- Streaming von Medieninhalten (zum Beispiel von YouTube oder Netflix)

- Soziale Medien

- Online-Produktivitätssoftware (zum Beispiel Google Docs oder Microsoft 365)

- Speicher (wie Dropbox, Google Drive oder unser eigenes Ende-zu-Ende-verschlüsseltes Proton Drive(neues Fenster)).

Für Unternehmen bietet Cloud-Computing viele Vorteile gegenüber selbst gehosteten Lösungen. Es ist sehr skalierbar, was bedeutet, dass wenn mehr Serverleistung benötigt wird, das Unternehmen einfach mehr Serverplatz mieten kann. Es spart auch Kosten, da der Bedarf für teure interne IT-Abteilungen und den Kauf kostspieliger Hardware entfällt.

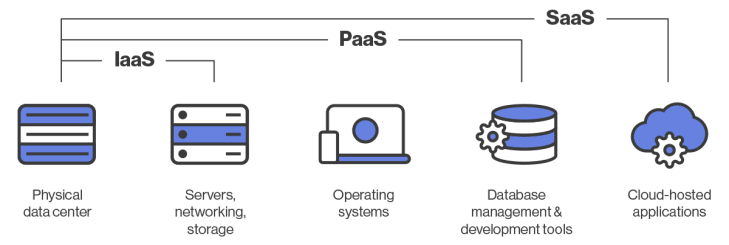

Beliebte Cloud-Computing-Modelle, die von Unternehmen genutzt werden, umfassen:

- Software-as-a-Service (SaaS) — Anwendungen werden auf einem entfernten Server gehostet (zum Beispiel Slack oder Mailchimp)

- Infrastructure-as-a-Service (IaaS) — Unternehmen mieten Serverplatz anstatt ihre eigenen internen Server zu nutzen.

- Platform-as-a-Service (PaaS) — Unternehmen mieten alle Werkzeuge, die für die Erstellung von Anwendungen und die erforderliche Infrastruktur zum Ausführen benötigt werden (Microsoft Azure ist ein gutes Beispiel für dieses Modell)

Vorteile der Cloud

Cloud-Computing bietet eine Reihe von deutlichen Vorteilen gegenüber traditionellem lokalen Computing:

Ermöglicht automatische Datensicherung

Dies ist besonders nützlich bei Geräten, die leicht verloren gehen können, wie zum Beispiel die automatische Fotosicherung in der Cloud auf Smartphones.

Synchronisierung über mehrere Geräte

Deine Daten sind auf all deinen Geräten verfügbar, egal wo du bist (solange du eine Internetverbindung hast).

Entfernt die Gefahr eines einzelnen Ausfallpunktes

Wenn ein Gerät ausfällt, eine Festplatte beschädigt wird, ein Laptop gestohlen wird usw. und du die Cloud nicht nutzt, verlierst du alle Daten auf diesem Gerät. Wenn du deine Daten jedoch in der Cloud speicherst, kannst du einfach auf einem anderen Gerät dort weitermachen, wo du aufgehört hast.

Macht hochwertige Hardware überflüssig

Da die meiste Verarbeitung auf entfernten Computern stattfindet, sind die Anforderungen an die lokale Hardware viel geringer.

Günstige Chromebooks, bei denen das gesamte Betriebssystem im Grunde nur ein Browser ist, der den Zugang zum Internet ermöglicht, sind wohl der erfolgreichste Ausdruck dieser Idee, aber Dienste wie XBOX Cloud Gaming und GeForce NOW ermöglichen es dir, Spiele, die normalerweise sehr hohe Hardwareanforderungen haben, auf weniger leistungsfähiger Hardware zu spielen.

Entfällt die Notwendigkeit für teure lokale Speicherlösungen

Festplatten und andere lokale Speicherlösungen sind im Laufe der Jahre günstiger geworden, kosten aber immer noch Geld. Aufwendigere Konfigurationen, wie netzwerkgebundene Speichergeräte(neues Fenster), bleiben für den persönlichen Gebrauch ziemlich teuer.

Für Unternehmen sind die Kosten noch höher. Sie müssen oft nicht nur physische Server und die Infrastruktur, die zu ihrem Betrieb benötigt wird, kaufen, sondern oft auch qualifiziertes Personal bezahlen, um sie zu betreiben und zu warten.

Langfristig ist es wahrscheinlich trotzdem eine gute Idee, eine lokale Kopie deiner Daten zu haben.

Nachteile der Cloud

Sind in der Cloud gespeicherte Daten vor Verlust sicher?

Es ist natürlich, nervös zu sein, wenn man einem Dritten anvertraut, auf deine Daten aufzupassen, aber das Risiko ist minimal. Serverausfälle können vorkommen, aber die meisten Cloud-Dienste verfügen über mehrere Ausfallsicherungen und Redundanzmechanismen, um sicherzustellen, dass keine Daten verloren gehen, selbst wenn es zu Ausfallzeiten kommt.

Es ist auch zu bedenken, dass lokale Lösungen, wie Festplattenspeicher, unweigerlich irgendwann ausfallen werden, daher ist es immer eine gute Idee, deine Daten an mehreren Orten zu sichern.

Denial-of-Service(neues Fenster) (DoS)-Angriffe stellen keine Gefahr für deine Daten an sich dar, aber sie sind ziemlich häufig(neues Fenster) und könnten dich daran hindern, für möglicherweise Stunden auf deine Daten zuzugreifen. Dennoch bleiben Situationen, in denen Nutzer auf diese Weise beeinträchtigt werden, selten.

Das Internet ist nicht immer verfügbar

Einer der großen Vorteile der Cloud-Computing ist, dass deine Daten (oder der Dienst usw.) jederzeit und überall verfügbar sind. Das gilt aber nur, wenn du eine Internetverbindung hast, was nicht immer der Fall ist.

Sind Daten in der Cloud sicher?

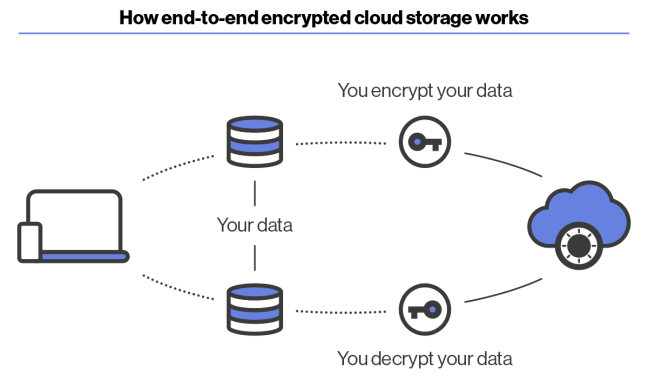

Fast jeder Cloud-Dienst wird deine Daten mit TLS(neues Fenster) sichern, wenn sie zu ihren Servern übertragen und von dort abgerufen werden. Außerdem werden sie deine Daten auf ihren Servern fast sicher verschlüsseln, um sie vor kriminellen Hackern zu schützen.

Stell dir vor, deine Daten werden in einen Tresor gelegt und mit einem Schloss gesichert. Das Schloss wird Außenstehende davon abhalten, auf deine Daten zuzugreifen, aber es wird nicht verhindern, dass jemand, der den Schlüssel zum Schloss hat, den Tresor öffnet und jederzeit auf deine Daten zugreift, wenn er es möchte. Denke nun an das Schloss als Verschlüsselung, die mit den richtigen Verschlüsselungsschlüsseln geöffnet werden kann.

Die meisten Cloud-Dienste verschlüsseln deine Daten mit Verschlüsselungsschlüsseln, die sie besitzen, was bedeutet, dass sie auf deine Daten zugreifen können. Viele Cloud-Dienste durchsuchen routinemäßig deine Daten, oft um scheinbar „kostenlose“ Dienste durch den Verkauf deiner Daten für Werbezwecke zu finanzieren.

Google durchsucht deine E-Mails nicht mehr zu Werbezwecken, scannt sie aber, um Funktionen wie Smart Labels und das Hinzufügen von Reisedetails zu deinem Google Calendar anzubieten. Es führt auch eine detaillierte Liste(neues Fenster) deiner Kaufgewohnheiten anhand der an dein Gmail-Konto gesendeten Belege, selbst wenn deine Käufe nicht von Google stammen.

Selbst wenn Daten nicht routinemäßig gescannt werden, kann ein Cloud-Anbieter, der die Verschlüsselungsschlüssel für deine Daten besitzt, gezwungen werden, deine Daten an Dritte herauszugeben.

Ende-zu-Ende-Verschlüsselung

Wie kannst du also verhindern, dass Cloud-Dienste auf diese Weise auf deine Daten zugreifen? Die Antwort ist die Verwendung von Ende-zu-Ende-Verschlüsselung (E2EE), bei der du deine eigenen Daten auf deinem eigenen Gerät verschlüsselst, bevor du sie in die Cloud hochlädst.

Dateien, die mit starker Ende-zu-Ende-Verschlüsselung verschlüsselt sind, sind sicher, selbst wenn sie auf unsicheren Plattformen gespeichert sind. Wenn du einen unsicheren Cloud-Speicherdienst wie Google Drive oder Dropbox verwendest, ist es eine gute Idee, deine Daten mit vertrauenswürdiger Open-Source-Software wie VeraCrypt(neues Fenster) oder Cryptomator(neues Fenster) zu verschlüsseln, bevor du sie auf die Plattform hochlädst.

Proton Mail ist derzeit der weltweit beliebteste Dienst für verschlüsselte E-Mails, und wir bieten auch Proton Calendar(neues Fenster), einen E2EE-Cloud-Kalenderdienst, für jeden an, der Proton Mail verwendet.

Erfahre mehr über Proton Calendar Beta

Darüber hinaus bieten wir Proton Drive an, einen Cloud-Speicherdienst, der Dateien auf deinem Gerät transparent verschlüsselt, bevor sie auf unsere Cloud-Server hochgeladen werden. Das bedeutet, dass wir niemals auf deine Dateien zugreifen können, die nur auf deinem Gerät mit deinem privaten Schlüssel entschlüsselt werden können (obwohl du Dateien und Ordner mit einer URL teilen kannst).

Erfahre mehr über das Sicherheitsmodell von Proton Drive

Du kannst dich kostenlos bei Proton Drive anmelden. Um mehr Speicherplatz zu erhalten und unseren Kampf für ein besseres Internet zu unterstützen, kannst du auf ein kostenpflichtiges Konto upgraden.

Wie man in die Cloud sichert

Jeder Cloud-Speicherdienst hat seine eigene Software, die es dir ermöglicht, deine Dateien in die Cloud zu sichern. Proton Drive unterstützt derzeit das manuelle Hochladen per Drag-and-Drop in unserer Web-App – ziehe einfach deine Dateien oder Ordner in das Browserfenster, um sie in die Cloud hochzuladen.

Du kannst auch Dateien mit dem Upload-Knopf und deinem üblichen Dateimanager hochladen. Zukünftig wird die Proton Drive App das automatische Synchronisieren von Ordnern unterstützen, gefolgt von einem Online-Zugriff.

Abschließende Gedanken

Der Tag, an dem die meisten Computer einfach nur Low-End-Clients sind, die darauf ausgelegt sind, Software auszuführen und Daten in der Cloud zu speichern, ist noch nicht gekommen, aber (wie die Beliebtheit von Chromebooks zeigt) ist es sehr wahrscheinlich die Richtung, in die sich die Computertechnik entwickelt.

Für viele ist das nicht immer eine gute Sache. Das SaaS-Geschäftsmodell bedeutet, dass du Software tatsächlich mietest, anstatt sie direkt zu besitzen, was deine Kontrolle darüber, was auf deinem eigenen System läuft, einschränkt.

Cloud-Speicherlösungen funktionieren ähnlich. Statt deine Daten auf deiner eigenen Hardware zu speichern, vertraust du sie Dritten an. Das bedeutet, dass diese Drittanbieter Zugriff auf deine Daten haben und sie missbrauchen, monetarisieren oder an andere Parteien weitergeben können, wenn sie es wünschen.

Diese Bedenken sind berechtigt, aber die Vorteile der Cloud sind überzeugend. Wichtig ist, dass du zumindest einige dieser Bedenken durch die Verwendung von Ende-zu-Ende-Verschlüsselung mindern kannst, um immer die Kontrolle über deine eigenen Daten zu behalten.

FAQ

Eine 3-2-1-Datensicherung ist eine beliebte Strategie, um sicherzustellen, dass Daten sicher bleiben. Sie beinhaltet das Anlegen von drei Kopien aller Daten:

– Eine Kopie wird lokal auf der Festplatte oder SSD deines Computers gespeichert.

– Eine weitere Kopie wird ebenfalls lokal, aber auf einem anderen Medium gespeichert, wie zum Beispiel auf einer externen Festplatte oder einem vor Ort befindlichen netzgebundenen Speichergerät. Das schützt deine Daten, falls dein Computer von einem Virus infiziert oder von einem Festplattenausfall betroffen ist.

– Eine dritte Kopie wird in der Cloud gesichert, um deine Daten vor Feuer, Diebstahl oder einem anderen Ereignis zu schützen, das zur Zerstörung lokal gespeicherter Daten führt.

Da Cloud-Speicher zunehmend zuverlässig und preiswert wird, gibt es starke Argumente dafür, dass der zweite Schritt nicht mehr so notwendig ist wie früher.

Im Gegensatz zu herkömmlicher Software, die du lokal auf deinem eigenen Computer installierst und ausführst, ist Software as a Service (SaaS) Software, die “in der Cloud” betrieben wird. Mit anderen Worten, sie wird auf Servern Dritter betrieben und über das Internet mittels einer Client-App (typischerweise in deinem Browserfenster) auf deinen Desktop geliefert.

Obwohl das SaaS-Geschäftsmodell hauptsächlich dazu dient, Software an Unternehmen zu verkaufen, sind Google Docs und Microsoft 360 populäre Beispiele für SaaS-Produkte, die von alltäglichen Nutzern verwendet werden.